Recomendación técnica de Aragonesa de Servicios Telemáticos.

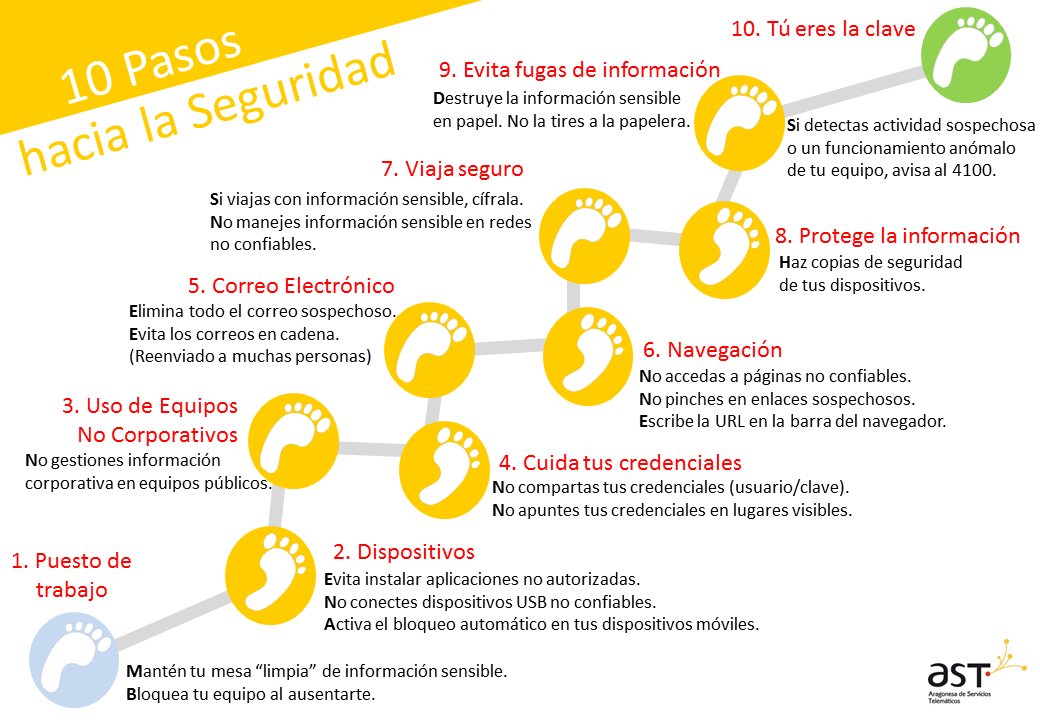

Decálogo de medidas para incrementar la seguridad en el uso de los sistemas de información para todo el personal que presta sus servicios en la Administración de la Comunidad Autónoma de Aragón.

El uso intensivo de las nuevas tecnologías en la Administración Pública con la utilización de los smartphones, tablets, ordenadores portátiles y demás dispositivos móviles, junto con la facilidad de acceso a Internet y el incremento de la velocidad que ofrecen los accesos wifi y la transferencia de datos 4G, está permitiendo convertir el puesto de trabajo en un puesto móvil. Se puede trabajar desde cualquier parte y cualquier momento.

Este nuevo escenario de trabajo ha hecho que, desde el punto de vista de la seguridad de la información, el perímetro de seguridad de la propia Administración no sea ya tan nítido. En esta situación los empleados públicos, que sois los que gestionáis la información en primera persona, constituís el primer perímetro de seguridad de los datos de los ciudadanos.

Por ello es aún más necesario, si cabe, que los empleados públicos os impliquéis en la gestión segura de la información desde la adopción de pautas de comportamiento seguro en el uso de las tecnologías. Con la integración de estas medidas se mejora la seguridad de la información que gestionáis y se mejora también, la cultura de seguridad de la propia Administración. Unas pautas que, por otra parte, tienen una aplicación tanto en lo profesional como en lo personal.

El Decálogo que presentamos proporciona medidas útiles y prácticas, y de inmediata puesta en marcha, con el objetivo en mente de generar una conciencia de trabajo que ayude a la gestión segura de la información que los ciudadanos nos han confiado.

DECÁLOGO

Puesto de trabajo. Mantén la mesa “limpia” de papeles que contengan información sensible. Bloquea la sesión de tu equipo cuando abandones tu puesto. Es sencillo, pulsa a la vez [Tecla Windows + tecla L], tu equipo bloqueará la sesión automáticamente.

Dispositivos. Es mejor que no modifiques la configuración de tus dispositivos si no estás plenamente seguro de lo que quieres modificar. Es arriesgado conectar dispositivos USB no confiables y no está permitido instalar aplicaciones no autorizadas. En tus dispositivos móviles establece una clave de acceso y activa la opción de bloqueo automático.

Uso de Equipos No Corporativos. No manejes información corporativa en equipos de acceso público y, si accedes al correo del Gobierno de Aragón desde tu equipo personal, no descargues ficheros al equipo.

Gestión de Credenciales. No compartas tus credenciales de acceso (usuario y contraseña). Tus credenciales deben ser únicas e intransferibles. No utilices tus credenciales de acceso corporativas en aplicaciones de uso personal porque pueden verse expuestas. No apuntes tus credenciales en lugares visibles.

Correo Electrónico. Fíjate en el emisor del correo y elimina todo correo sospechoso que recibas. Evita los correos en cadena, es decir el reenvío de correos que van dirigidos a un gran número de personas.

Navegación. Evita acceder a páginas webs no confiables y no pinches en enlaces (links) sospechosos. Es preferible escribir la dirección directamente en la barra del navegador y fijarse de que realmente accedes a donde quieres acceder.

Viaja Seguro. Procura no transportar información sensible en dispositivos extraíbles. Si lo haces, cifra la información. No manejes información sensible en redes WIFI no confiables.

Protección de la información. Realiza copias de seguridad de aquella información sensible que sólo esté alojada en tus dispositivos. Más vale un ‘por si acaso’ que un ‘no pensé’.

Fugas de Información. No facilites información sensible si no estás seguro de quién es el receptor de la misma. Destruye la información sensible en formato papel (y si es con una destructora del papel, mejor). En todo caso, no la tires a la papelera.

Tú eres la Clave. Si detectas cualquier actividad sospechosa o un funcionamiento anómalo de tu equipo, avisa al 4100.